Что произошло и при чём здесь DNS (не магазин)

Техническая проблема была связана с технологией DNSSEC, объяснил Координационный центр .RU/.РФ — эта организация администрирует российские доменные зоны. IT-специалист и эксперт по блокировкам Филипп Кулин уточнил, что домены в RU-сегменте получили неправильную цифровую подпись.

Кратко объясним, как всё работает:

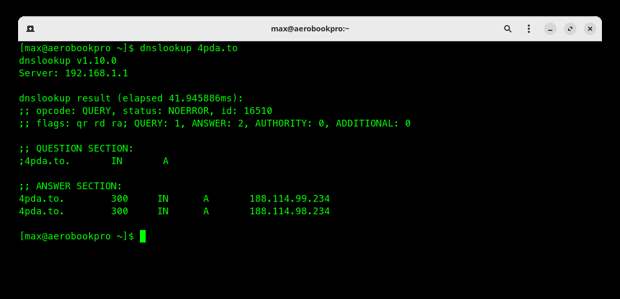

1. Каждый сайт определяется в сети как IP-адрес: например, 4PDA присвоена комбинация 188.114.98.234. Вводить и запоминать последовательность чисел неудобно, поэтому архитекторы интернета придумали DNS — систему доменных имён. Если упрощать, при обращении к домену 4pda.to браузер спрашивает у сервера DNS, какой IP-адрес соответствует этому адресу. И дальше по сети в поиске фигурирует именно 188.114.98.234, а не 4pda.to.

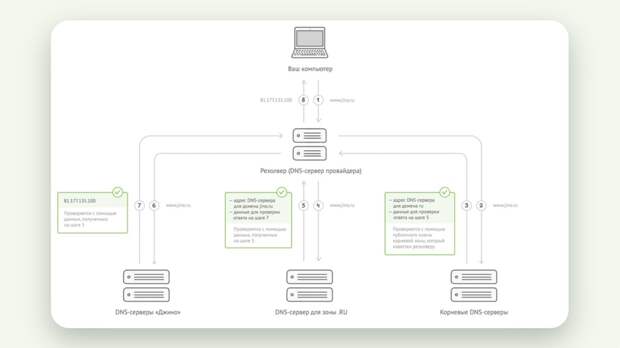

2. Существует иерархия DNS-серверов: есть несколько корневых точек, есть доменные (отдельный сервер для RU-зоны, отдельный для COM-зоны и так далее) и много промежуточных. По умолчанию DNS никак не защищает обмен информации между ними, поэтому злоумышленник может подменить связку «доменное имя — IP-адрес» и перенаправить пользователей с настоящего сайта на поддельный. Чтобы с этим бороться, давно придумали DNSSEC — систему подписи DNS-запросов криптографическими ключами.

3. В эти ключи и закралась ошибка, которая «положила» рунет. Но какой конкретно из DNS-серверов инициировал проблему, публично не сообщается. Понятно только то, что инцидент случился на достаточно высоком уровне, откуда информацию об адресах RU-зоны берут DNS-серверы во всём мире. Ведь даже DNS от Google и Cloudflare тоже не могли достучаться до сайтов в российском сегменте.

Таким образом, из сообщения Координационного центра .RU/.РФ следует, что сбой вызван «глобальной инфраструктурой DNSSEC», а не действиями администраторов рунета. Источник издания «Коммерсантъ» же считает, что подобную ошибку мог допустить либо сам КЦ, либо его подрядчики: MSK-IX (отвечает за инфраструктуру DNS) или «Технический центр Интернет» (обслуживает реестр доменов .RU).

Почему сбой затронул не всех

DNS-серверы регулярно кэшируют базы данных, чтобы лишний раз не нагружать вышестоящие точки. При этом у одних серверов период между синхронизациями (TTL) может составлять около часа, а у других — до пяти минут. Серверы с более высоким TTL получили ошибочную конфигурацию значительно позже, а потому и сохраняли доступ к RU-зоне дольше. Однако и на устранение проблемы в таком случае требовалось больше времени.

Есть данные, что некоторые специалисты прибегли и к более радикальному решению проблемы — временно отключили проверки подписей DNSSEC. Это снижает безопасность сети, зато можно восстановить рунет. Филипп Кулин утверждает, что так поступили многие администраторы DNS-серверов.

К счастью, мы не уникальны

Интернет — слишком сложная штука, так что подобные сбои бывают регулярно. Ресурс JANIX записывает отключения доменных зон из-за ошибок в конфигурации DNSSEC — случаев довольно много. Например, в сентябре 2023 года австралийская зона .AU «лежала» четыре часа, а несколькими месяцами ранее сбой пережили венесуэльская и новозеландская доменные зоны.

Свежие комментарии